Фишеры выдают себя за представителей PayPal и различных банков

Специалисты компании ESET и их коллеги из ИБ-фирмы CYREN предупреждают о двух новых фишинговых кампаниях.

Первая кампания ориентирована на пользователей PayPal. Атака начинается с фишингового письма, имитирующего официальное сообщение сервиса. Клиента предупреждают о подозрительной активности и предлагают подтвердить личность, чтобы вернуть доступ к аккаунту PayPal. Грамматические ошибки в письме указывают на то, что автор не является носителем английского языка, но неопытных пользователей это редко наводит на подозрения.

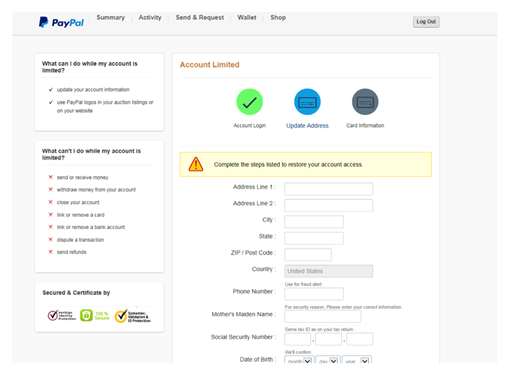

Нажав на кнопку «Вход в систему», пользователь перенаправляется не на сайт PayPal, как ожидает, а на стороннюю площадку. Как и в ряде других фишинговых кампаний, мошенники используют динамически генерируемые URL, иногда незначительно отличающиеся от оригинала.

Текст на фишинговой странице подтверждает исходное сообщение. Пользователю предлагают ввести персональную информацию, чтобы восстановить доступ к аккаунту. Полученные данные будут использованы для взлома настоящего аккаунта PayPal.

Вторая кампания, обнаруженная CYREN, выглядит не менее убедительно для неискушенных пользователей. Мошенники присылают жертвам письма, озаглавленные «Уведомление о безналичном банковском переводе», «Обновление платежа» или «Swift копия». Если пользователь открывает письмо, внутри он находит уведомление о банковском переводе, якобы поступившем в его адрес. При этом послание замаскировано под официальное сообщение от сингапурского банка DBS или банка Emirates NBD.

Чтобы ознакомиться с деталями, жертве предлагают открыть вложение, которое замаскировано популярным среди фишеров трюком и использует двойное расширение. Файл, который злоумышленники пытаются выдать за PDF, на самом деле является EXE (к примеру, Swift_Copy.pdf.exe).

Если жертва открывает вложение, на ее машину устанавливается кейлоггер, перехватывающий нажатия клавиш и движения мыши. Кроме того, исследователи CYREN предупреждают, что малварь тщательно обыщет реестр Windows и все накопители в поисках информации, которую можно украсть. Вредонос похищает информацию из браузеров (сохраненные пароли, куки, данные кеша, историю и так далее), данные FTP- и email-клиентов. Также малварь крадет информацию о различных криптовалютных кошельках, список которых можно увидеть ниже.

- Anoncoin

- BBQcoin

- Bitcoin

- Bytecoin

- Craftcoin

- Devcoin

- Digitalcoin

- Fastcoin

- Feathercoin

- Florincoin

- Freicoin

- I0coin

- Infinitecoin

- Ixcoin

- Junkcoin

- Litecoin

- Luckycoin

- Megacoin

- Mincoin

- Namecoin

- Phoenixcoin

- Primecoin

- Quarkcoin

- Tagcoin

- Terracoin

- Worldcoin

- Yacoin

- Zetacoin

Источник